對於勒索軟體多半優先針對歐美國家下手的印象,如今要徹底改觀了。Malwarebytes的研究團隊指出,他們發現新的Magniber勒索軟體樣本,鎖定多個亞洲國家的使用者,當中也包含了臺灣。

一般來說,論及勒索軟體攻擊,不少人的第一印象,可能是這種手法會透過受害電腦橫向感染,然後大肆擴散到全球各地。但其中有些勒索軟體家族,只針對特定的國家才會下手。例如,去年10月出現的Magniber,就僅對南韓的電腦發動攻擊。而這個月月初,Malwarebytes研究團隊發現,駭客再度翻新這個勒索軟體,目標則鎖定在使用中文、韓文或是馬來西亞語的國家,其中包含了臺灣在內。

根據Malwarebytes研究團隊指出,他們針對Magnitude網站滲透工具(Exploit Kit)進行研究,發現駭客近年來利用這套滲透工具,散播多款勒索軟體,例如,去年發現的Magnigate與Magniber,以及今年4月出現的GandCrab等,而最近的新版Magniber勒索軟體,則是結合這些惡意軟體的攻擊特徵,也就是鎖定特定國家的使用者,並且利用時下最新的軟體漏洞。

相較於前述同樣利用Magnitude散播的惡意軟體,Malwarebytes研究團隊表明,新的Magniber樣本還有多個明顯不同的地方。像是程式碼更為精簡,但同時也加入了混淆的內容。而值得留意的是,在執行電腦檔案加密的過程中,這個勒索軟體可離線執行,不再需要連線到C&C中繼站。

新的勒索軟體樣本的攻擊範圍,也不再局限於南韓。在Malwarebytes揭露的細節中,鎖定對象也包含了澳門、新加坡、中國、臺灣、汶萊,以及馬來西亞等國。

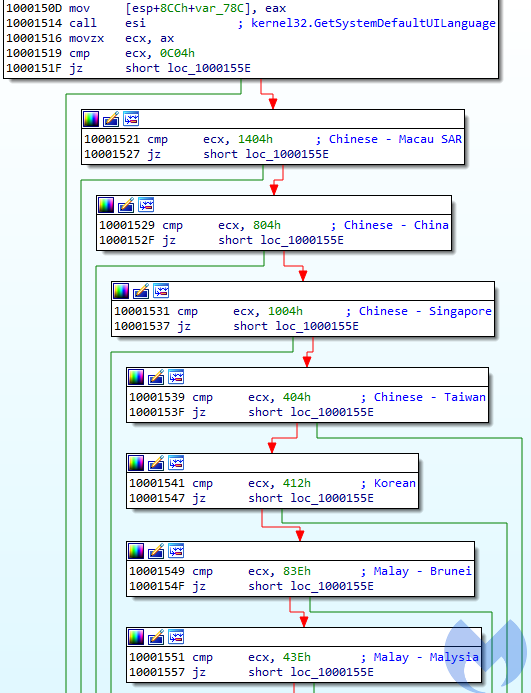

Malwarebytes研究團隊分析了新的Magniber勒索軟體,發現它會如圖中檢查受害者電腦所採用的語系,首先依序偵測中文(澳門、中國、新加坡、臺灣),再者判別是否為韓文或馬來西亞語(汶萊、馬來西亞)。如果都不是上述語系版本的作業系統,這個勒索軟體就會終止執行。

這種只限定特定地區目標的做法,在去年的發現Magnigate與Magniber勒索軟體,兩種樣本就出現這樣的特性。其中,Magniber更是專門鎖定南韓,若是受害電腦並非使用韓文語系的作業系統,這個勒索軟體非但不會發動攻擊,還會將自己刪除。

而今年4月的GandCrab,則是在滲透的手法上,利用了相當近期的軟體漏洞,它使用了今年1月發現的Flash零時差弱點CVE-2018-4878。根據Malwarebytes近期的研究發現,他們從Magnitude網站滲透工具中,發現新的Magniber利用的弱點,是最新的IE弱點CVE-2018-8174。雖然上述的弱點,Adobe與微軟都已經提供相關的修補程式,但若是使用者沒有安裝,便還是有機會受到這些勒索軟體攻擊。

Malwarebytes研究團隊認為,雖然他們在程式碼中找到幾處錯誤,然而相較於之前的Magniber,新發現的勒索軟體裡,不再採用舊有的程式碼,以及加入了擾亂調查人員的內容,並且同樣延續鎖定特定對象的做法,因此,駭客發動攻擊時,能更專注在避免偵測的措施上,對於企業而言恐怕會更難防範。